Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

اعتذار تركي لبطل العالم الروسي في الملاكمة (فيديو)

![اعتذار تركي لبطل العالم الروسي في الملاكمة (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

4 دقائق كارثية.. طرد غريب في "الليغا"

![4 دقائق كارثية.. طرد غريب في "الليغا"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قبل لقاء الكلاسيكو.. كيليان مبابي يتقدم بطلب إلى أربيلوا

![قبل لقاء الكلاسيكو.. كيليان مبابي يتقدم بطلب إلى أربيلوا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الهلال السعودي يرد بشكل صارم على شرط ريتشارد هيوز

![الهلال السعودي يرد بشكل صارم على شرط ريتشارد هيوز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نهاية كابوس الإنذارات؟ تعديل جديد يهز كأس العالم

![نهاية كابوس الإنذارات؟ تعديل جديد يهز كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قرار مرتقب يعود بروسيا إلى رياضات الجليد

#اسأل_أكثر #Question_MoreRT STORIES

تصريحات أمريكية حول مشاركة المنتخب الإيراني تثير الجدل قبل انطلاق مونديال 2026

![تصريحات أمريكية حول مشاركة المنتخب الإيراني تثير الجدل قبل انطلاق مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الروسية ميرا أندرييفا تذرف الدموع بعد فوزها الدرامي على بوندار في بطولة مدريد

![الروسية ميرا أندرييفا تذرف الدموع بعد فوزها الدرامي على بوندار في بطولة مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

عراقجي: نرحب بدعم روسيا مسار الدبلوماسية مع واشنطن واتصالاتنا مع موسكو مستمرة

![عراقجي: نرحب بدعم روسيا مسار الدبلوماسية مع واشنطن واتصالاتنا مع موسكو مستمرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تسيير أول رحلة جوية من طهران إلى موسكو منذ 26 فبراير

![تسيير أول رحلة جوية من طهران إلى موسكو منذ 26 فبراير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

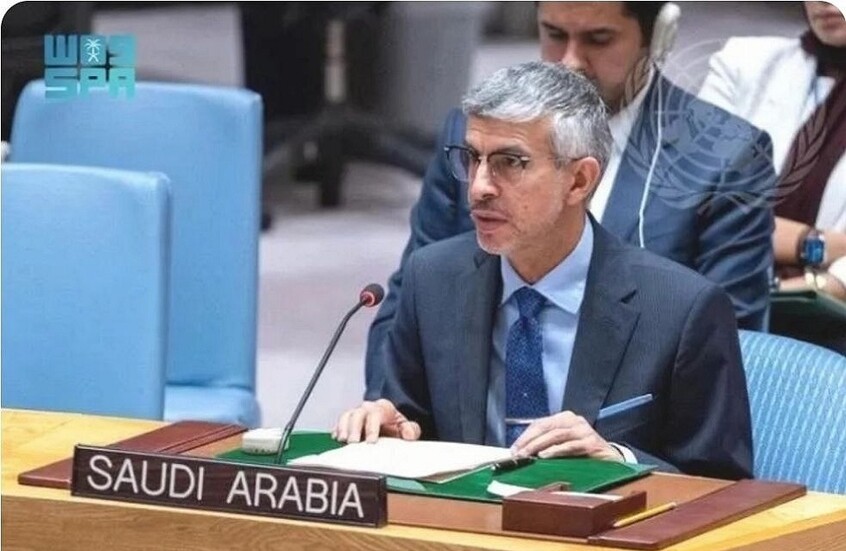

بيان سعودي أمام مجلس الأمن حول مضيق هرمز وهجمات إيران خلال الحرب الأخيرة

![بيان سعودي أمام مجلس الأمن حول مضيق هرمز وهجمات إيران خلال الحرب الأخيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

CNN تتحدث عن احتمال فتح مضيق هرمز وتأجيل الخوض في ملف إيران النووي

![CNN تتحدث عن احتمال فتح مضيق هرمز وتأجيل الخوض في ملف إيران النووي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران لحظة بلحظة.. طريق المفاوضات مسدود وموسكو تدخل على الخط بمبادرة لواشنطن بعد زيارة عراقجي

![إيران لحظة بلحظة.. طريق المفاوضات مسدود وموسكو تدخل على الخط بمبادرة لواشنطن بعد زيارة عراقجي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

هدنة بين حزب الله وإسرائيل

RT STORIES

جنوب لبنان.. الجيش الإسرائيلي يفجر منازل رغم وقف إطلاق النار

#اسأل_أكثر #Question_MoreRT STORIES

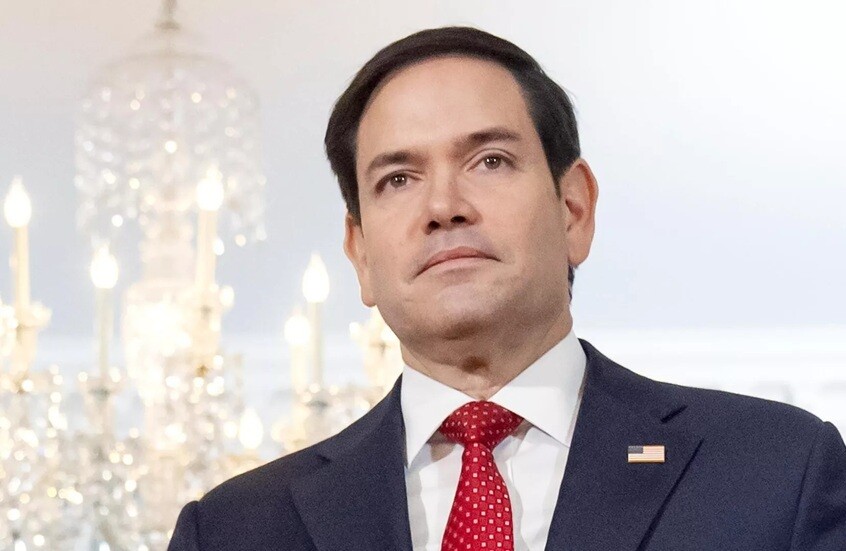

روبيو: وقف إطلاق النار بين إسرائيل ولبنان حالة فريدة لأنهما ليسا في وضع حرب (فيديو)

![روبيو: وقف إطلاق النار بين إسرائيل ولبنان حالة فريدة لأنهما ليسا في وضع حرب (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

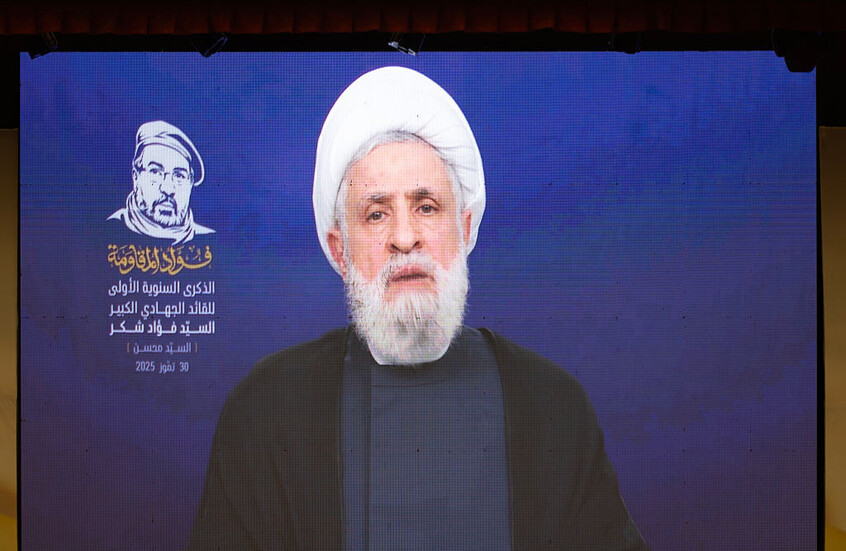

لبنان لحظة بلحظة.. غارات مكثفة وتهديدات إسرائيلية حادة و"حزب الله" يفتح باب "الخيارات الاستشهادية"

![لبنان لحظة بلحظة.. غارات مكثفة وتهديدات إسرائيلية حادة و"حزب الله" يفتح باب "الخيارات الاستشهادية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"احتمالية عالية لوقوع هجوم": تمديد حالة الطوارئ في الجبهة الداخلية الإسرائيلية

!["احتمالية عالية لوقوع هجوم": تمديد حالة الطوارئ في الجبهة الداخلية الإسرائيلية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_Moreهدنة بين حزب الله وإسرائيل

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

لماذا تسعى أوكرانيا لتجنيد النساء وإلغاء إعفاءات الموظفين؟.. قراءة في الأزمة الديموغرافية للجيش

![لماذا تسعى أوكرانيا لتجنيد النساء وإلغاء إعفاءات الموظفين؟.. قراءة في الأزمة الديموغرافية للجيش]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: إسقاط 30 طائرة مسيرة أوكرانية فوق المناطق الروسية

![الدفاع الروسية: إسقاط 30 طائرة مسيرة أوكرانية فوق المناطق الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلوتسكي: تصريحات ميرتس تشير إلى انهيار "المشروع المناهض لروسيا" بالكامل

![سلوتسكي: تصريحات ميرتس تشير إلى انهيار "المشروع المناهض لروسيا" بالكامل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات المسلحة الأوكرانية تتحدث عن نقص حاد في صواريخ "باتريوت"

![القوات المسلحة الأوكرانية تتحدث عن نقص حاد في صواريخ "باتريوت"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![اكتشاف مركز تجسس مزود بـ"ستارلينك" في يوسف آباد بطهران]()

اكتشاف مركز تجسس مزود بـ"ستارلينك" في يوسف آباد بطهران

RT STORIES

اكتشاف مركز تجسس مزود بـ"ستارلينك" في يوسف آباد بطهران

![اكتشاف مركز تجسس مزود بـ"ستارلينك" في يوسف آباد بطهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More -

الضفة الغربية.. قوات الجيش الإسرائيلي تنفذ حملة اعتقالات واسعة في بلدة الرام

RT STORIES

الضفة الغربية.. قوات الجيش الإسرائيلي تنفذ حملة اعتقالات واسعة في بلدة الرام

#اسأل_أكثر #Question_More

"خدعة بسيطة" في كلمة المرور تمنع اختراق حساباتك!

قد يكون إنشاء "كلمة مرور قوية" تستوفي المعايير أمرا محبطا، فمن المحتمل أن تتضمن رقما أو رمزا أو حرفا كبيرا واحدا على الأقل.

كاسبرسكي تحذّر من "نسخة تجسس"من تطبيق "واتس آب" تهدد أجهزة أندرويد

بهذا الصدد، شارك خبراء التكنولوجيا خدعة بسيطة تساعد في إنشاء رمز مرور محكم يتضمن إضافة الرموز التعبيرية، حيث يجب على المتسللين المرور عبر حوالي 3700 متغيرا لكشفه.

ويوجد أكثر من 3600 رمز تعبيري موحد في Unicode، ويعادل استخدام ما يصل إلى خمسة رموز تعبيرية كلمة مرور عادية مكونة من تسعة أحرف، كما أن سبعة رموز تعبيرية تعادل كلمة مرور قوية مكونة من 13 حرفا "عاديا".

وإلى جانب إنشاء كلمة مرور غير قابلة للاختراق تقريبا، قد يجد الأشخاص أنه من الأسهل تذكر الرموز الغريبة بدلا من "خليط من الحروف والأرقام لا معنى له".

ويأتي هذا الاقتراح من ستان كامينسكي، من شركة الأمن السيبراني "كاسبيرسكي"، الذي شارك "الاختراق" في منشور.

وأشار كامينسكي إلى أن إنشاء عبارة باستخدام الرموز التعبيرية هي أفضل طريقة لاستخدامها في كلمات المرور.

على سبيل المثال، يمكنك إنشاء عناوين الكتب والأفلام، مثل "أليس في بلاد العجائب"، باستخدام فتاة وأرنب وحفرة وقبعة علوية.

ومع ذلك، حذر كامينسكي من أن استخدام الرموز التعبيرية في رمز المرور يتضمن جانبا سلبيا، حيث يمكن للصور الصغيرة أن تبطئ عملية تسجيل الدخول لأن إدخالها أكثر صعوبة من إدخال الحروف والأرقام والرموز.

وأضاف: "على الهواتف الذكية، يعد إدخال الرموز التعبيرية أمرا بسيطا في حد ذاته. ومع ذلك، على أجهزة الكمبيوتر المكتبية، يمكن أن يكون الأمر أكثر إزعاجا بعض الشيء".

وهناك مشكلة أخرى وهي أن الأشخاص لديهم رموز تعبيرية مفضلة يستخدمونها على وسائل التواصل الاجتماعي، ومن المرجح أن يحاول الهاكر الذي يتابع كل تحركاتك استخدامها لكسر التعليمات البرمجية الخاصة بك.

المصدر: ديلي ميل

التعليقات