Stories

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

لافروف: موقف روسيا تجاه النزاع حول إيران يتمثل في ضرورة وقف العمليات القتالية

![لافروف: موقف روسيا تجاه النزاع حول إيران يتمثل في ضرورة وقف العمليات القتالية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فانس يشكك في رواية البنتاغون حول الحرب مع إيران

![فانس يشكك في رواية البنتاغون حول الحرب مع إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميرتس: القيادة الإيرانية تذل واشنطن والإيرانيون أقوى مما يعتقد البعض.. الأمريكيون بلا خطة واضحة!

![ميرتس: القيادة الإيرانية تذل واشنطن والإيرانيون أقوى مما يعتقد البعض.. الأمريكيون بلا خطة واضحة!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيويورك تايمز: ترامب غير راض عن عرض طهران وإدارته تدرس استئناف التصعيد العسكري

![نيويورك تايمز: ترامب غير راض عن عرض طهران وإدارته تدرس استئناف التصعيد العسكري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

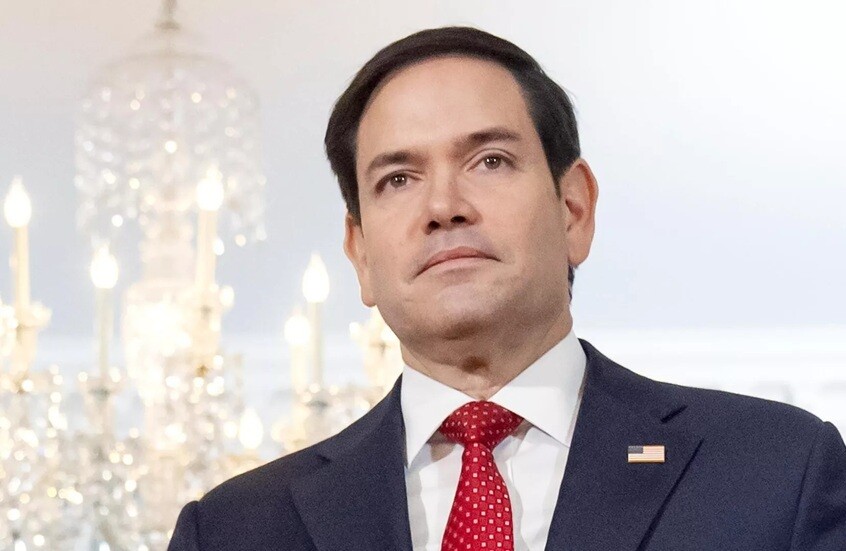

وزير الخارجية الأمريكي: إيران استنفدت نصف قدراتها الصاروخية ولم يتبق لديها قوات بحرية

![وزير الخارجية الأمريكي: إيران استنفدت نصف قدراتها الصاروخية ولم يتبق لديها قوات بحرية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"وول ستريت جورنال" تكشف عن عرض إيران الجديد المتضمن خطتها للولايات المتحدة

!["وول ستريت جورنال" تكشف عن عرض إيران الجديد المتضمن خطتها للولايات المتحدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: روسيا ستفعل كل ما يلزم لمصلحة إيران ودول المنطقة لضمان السلام بالشرق الأوسط

![بوتين: روسيا ستفعل كل ما يلزم لمصلحة إيران ودول المنطقة لضمان السلام بالشرق الأوسط]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عراقجي: العلاقات بين روسيا وإيران تمثل شراكة استراتيجية وسوف تتعزز

![عراقجي: العلاقات بين روسيا وإيران تمثل شراكة استراتيجية وسوف تتعزز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بالفيديو.. عبور 7 سفن مضيق هرمز خلال الـ24 ساعة الماضية

![بالفيديو.. عبور 7 سفن مضيق هرمز خلال الـ24 ساعة الماضية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران لحظة بلحظة.. استمرار الدبلوماسية وتحركات لاحتواء الموقف وبوتين يستقبل عراقجي

![إيران لحظة بلحظة.. استمرار الدبلوماسية وتحركات لاحتواء الموقف وبوتين يستقبل عراقجي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عراقجي من بطرسبورغ: طهران وموسكو تجريان مشاورات مكثفة ومستمرة حول القضايا الإقليمية

![عراقجي من بطرسبورغ: طهران وموسكو تجريان مشاورات مكثفة ومستمرة حول القضايا الإقليمية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: الحرب مع إيران ستنتهي قريبا جدا وأمل ألا نضطر للتعامل عسكريا مع ما تبقى من النظام الإيراني

![ترامب: الحرب مع إيران ستنتهي قريبا جدا وأمل ألا نضطر للتعامل عسكريا مع ما تبقى من النظام الإيراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

الدفاع الروسية: إسقاط 30 طائرة مسيرة أوكرانية فوق المناطق الروسية

![الدفاع الروسية: إسقاط 30 طائرة مسيرة أوكرانية فوق المناطق الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلوتسكي: تصريحات ميرتس تشير إلى انهيار "المشروع المناهض لروسيا" بالكامل

![سلوتسكي: تصريحات ميرتس تشير إلى انهيار "المشروع المناهض لروسيا" بالكامل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات المسلحة الأوكرانية تتحدث عن نقص حاد في صواريخ "باتريوت"

![القوات المسلحة الأوكرانية تتحدث عن نقص حاد في صواريخ "باتريوت"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

منظومة "غراد" تستهدف مواقع تمركز القوات الأوكرانية في مقاطعة زاباروجيه

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تنشر مشاهد لقصف مواقع تابعة لقوات كييف براجمة "TOS-1A"

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تعلن تحرير بلدتين جديدتين شمال وشرق أوكرانيا

![الدفاع الروسية تعلن تحرير بلدتين جديدتين شمال وشرق أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. إحباط عملية تخريب لمصفاة نفط في جمهورية كومي

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. تصفية عميلين خططا لتفجير مصفاة نفطية بتوجيه من استخبارات كييف

![روسيا.. تصفية عميلين خططا لتفجير مصفاة نفطية بتوجيه من استخبارات كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

موسكو تستدعي السفير الألماني احتجاجا على لقاء نائب ألماني زعيم جماعية إرهابية مطلوبا دوليا

![موسكو تستدعي السفير الألماني احتجاجا على لقاء نائب ألماني زعيم جماعية إرهابية مطلوبا دوليا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![هدنة بين حزب الله وإسرائيل]()

هدنة بين حزب الله وإسرائيل

RT STORIES

"احتمالية عالية لوقوع هجوم": تمديد حالة الطوارئ في الجبهة الداخلية الإسرائيلية

!["احتمالية عالية لوقوع هجوم": تمديد حالة الطوارئ في الجبهة الداخلية الإسرائيلية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قتلى وجرحى بغارات عنيفة على جنوب لبنان وبعلبك في خروقات إسرائيلية مستمرة للهدنة

![قتلى وجرحى بغارات عنيفة على جنوب لبنان وبعلبك في خروقات إسرائيلية مستمرة للهدنة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

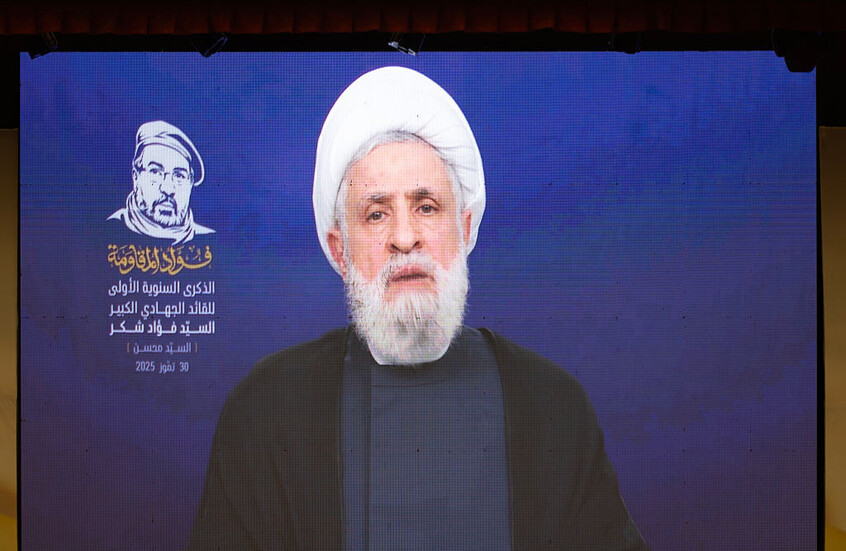

قيادي في "حزب الله": سنفعل مجموعات الاستشهاديين لمنع استقرار الجيش الإسرائيلي جنوب لبنان

![قيادي في "حزب الله": سنفعل مجموعات الاستشهاديين لمنع استقرار الجيش الإسرائيلي جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

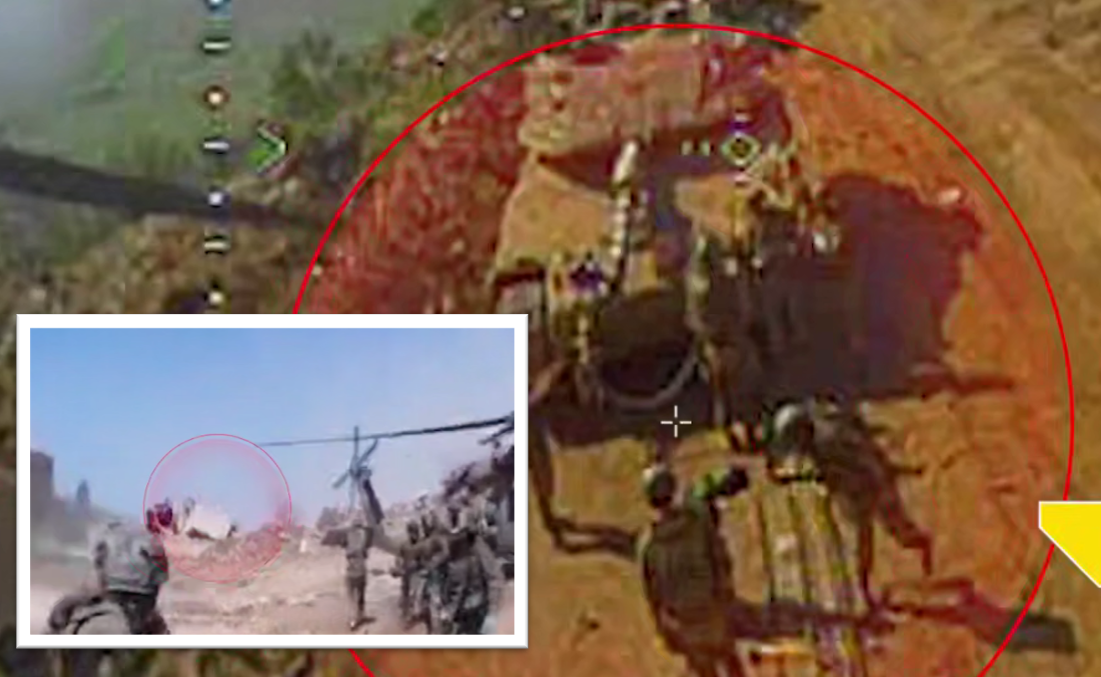

"إصابة جنود بشكل مباشر وهروب آخرين".. مشاهد من استهداف "حزب الله" لقوات إسرائيلية جنوب لبنان (فيديو)

!["إصابة جنود بشكل مباشر وهروب آخرين".. مشاهد من استهداف "حزب الله" لقوات إسرائيلية جنوب لبنان (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤولون إسرائيليون: الحكومة اللبنانية لم تتخذ "أي خطوة" ضد حزب الله منذ بدء الهدنة

![مسؤولون إسرائيليون: الحكومة اللبنانية لم تتخذ "أي خطوة" ضد حزب الله منذ بدء الهدنة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ساعر: "حزب الله" أطلق باتجاه اسرائيل نحو 10 آلاف قذيفة ومسيرة خلال شهرين

![ساعر: "حزب الله" أطلق باتجاه اسرائيل نحو 10 آلاف قذيفة ومسيرة خلال شهرين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"معاريف": الجيش الإسرائيلي يبدأ سحب قواته حتى "الخط الأصفر" في جنوب لبنان

!["معاريف": الجيش الإسرائيلي يبدأ سحب قواته حتى "الخط الأصفر" في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. الجيش الإسرائيلي يفجر منازل رغم وقف إطلاق النار

#اسأل_أكثر #Question_MoreRT STORIES

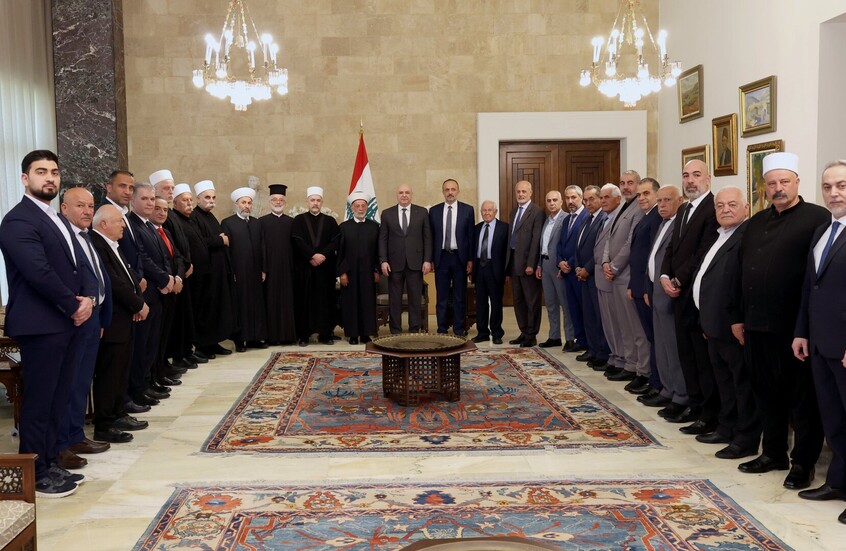

الرئيس عون يرد على منتقدي المفاوضات: الخيانة ليست في التفاوض بل في جر لبنان إلى حروب الآخرين

![الرئيس عون يرد على منتقدي المفاوضات: الخيانة ليست في التفاوض بل في جر لبنان إلى حروب الآخرين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان يتعرض لموجة جديدة من الغارات والقصف الإسرائيلي

![جنوب لبنان يتعرض لموجة جديدة من الغارات والقصف الإسرائيلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تحد جديد يواجه الجيش الإسرائيلي.. القناة 12 تكشف عن تفوق حزب الله في تشغيل مسيرات "شبحية"

![تحد جديد يواجه الجيش الإسرائيلي.. القناة 12 تكشف عن تفوق حزب الله في تشغيل مسيرات "شبحية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة بين حزب الله وإسرائيل]() هدنة بين حزب الله وإسرائيل

هدنة بين حزب الله وإسرائيل

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

ترتيب الدوري المصري بعد الفوز الكاسح لبيراميدز على الأهلي

![ترتيب الدوري المصري بعد الفوز الكاسح لبيراميدز على الأهلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الروسية ميرا أندرييفا تذرف الدموع بعد فوزها الدرامي على بوندار في بطولة مدريد

![الروسية ميرا أندرييفا تذرف الدموع بعد فوزها الدرامي على بوندار في بطولة مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أنس سرغات يسجل هدفا نادرا في الدوري المغربي

![أنس سرغات يسجل هدفا نادرا في الدوري المغربي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

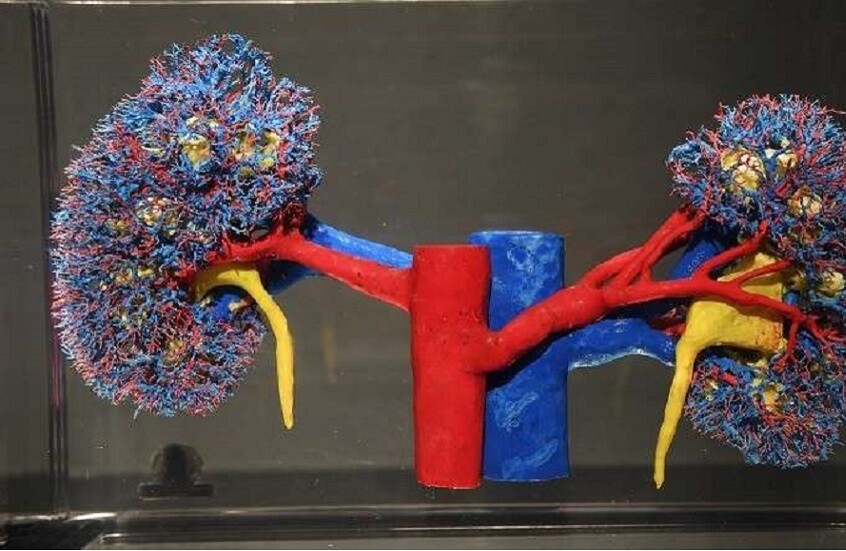

ريال مريد يكشف طبيعة إصابة مبابي

![ريال مريد يكشف طبيعة إصابة مبابي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أقوى 10 مرشحين للفوز بهداف بكأس العالم 2026

![أقوى 10 مرشحين للفوز بهداف بكأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بين التجديد والرحيل.. تقارير تحسم الجدل حول مصير ليفاندوفسكي مع برشلونة

![بين التجديد والرحيل.. تقارير تحسم الجدل حول مصير ليفاندوفسكي مع برشلونة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد "تحت الماء".. سبيد يقلد احتفال كريستيانو رونالدو (فيديو)

![شاهد "تحت الماء".. سبيد يقلد احتفال كريستيانو رونالدو (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حارس سرقسطة يفقد أعصابه بعد طرده ويتحول إلى "ملاكم"

![حارس سرقسطة يفقد أعصابه بعد طرده ويتحول إلى "ملاكم"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلوت يتوقع موعد عودة محمد صلاح

![سلوت يتوقع موعد عودة محمد صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صدمة بعد التتويج.. عقوبات تلاحق نجوم الأهلي السعودي

![صدمة بعد التتويج.. عقوبات تلاحق نجوم الأهلي السعودي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ضربة موجعة لأتليتكو مدريد قبل لقاء أرسنال

![ضربة موجعة لأتليتكو مدريد قبل لقاء أرسنال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أول طلبات ريتشارد هيوز لتولي مهمة التدريب في الهلال السعودي (فيديو)

![أول طلبات ريتشارد هيوز لتولي مهمة التدريب في الهلال السعودي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

فيديوهات

RT STORIES

القوات الأمريكية تدمر قارب مهربي المخدرات في شرق المحيط الهادئ

#اسأل_أكثر #Question_MoreRT STORIES

الضفة الغربية.. قوات الجيش الإسرائيلي تنفذ حملة اعتقالات واسعة في بلدة الرام

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد من محاكمة علنية لعاطف نجيب ابن خالة بشار الأسد في دمشق

![مشاهد من محاكمة علنية لعاطف نجيب ابن خالة بشار الأسد في دمشق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

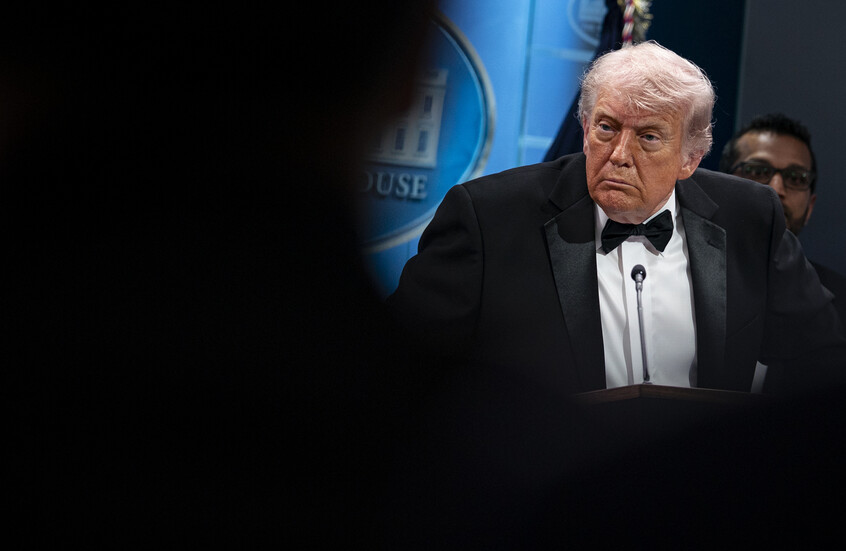

شاهد.. مئات الضيوف يحتمون تحت الطاولات أثناء إطلاق النار في "عشاء ترامب"

![شاهد.. مئات الضيوف يحتمون تحت الطاولات أثناء إطلاق النار في "عشاء ترامب"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد رد فعل ترامب وعقيلته لحظة سماعهما صوت إطلاق النار

![شاهد رد فعل ترامب وعقيلته لحظة سماعهما صوت إطلاق النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_Moreفيديوهات

-

![محاولة اغتيال ترامب]()

محاولة اغتيال ترامب

RT STORIES

تصريح كارولين ليفيت عن "بعض الطلقات" قبل إطلاق النار في عشاء المراسلين يشعل نظرية "المؤامرة" (فيديو)

![تصريح كارولين ليفيت عن "بعض الطلقات" قبل إطلاق النار في عشاء المراسلين يشعل نظرية "المؤامرة" (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الثغرات الأمنية التي سمحت لـ"كول ألين" بالاقتراب من عشاء مراسلي البيت الأبيض وإطلاق النار

![الثغرات الأمنية التي سمحت لـ"كول ألين" بالاقتراب من عشاء مراسلي البيت الأبيض وإطلاق النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أحداث إطلاق النار في عشاء البيت الأبيض.. تفاصيل دقائق الرعب في فندق "هيلتون"

![أحداث إطلاق النار في عشاء البيت الأبيض.. تفاصيل دقائق الرعب في فندق "هيلتون"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رسائل وأفكار صادمة.. بيان "مريب" من مطلق النار في عشاء البيت الأبيض لعائلته قبل دقائق من الهجوم

![رسائل وأفكار صادمة.. بيان "مريب" من مطلق النار في عشاء البيت الأبيض لعائلته قبل دقائق من الهجوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

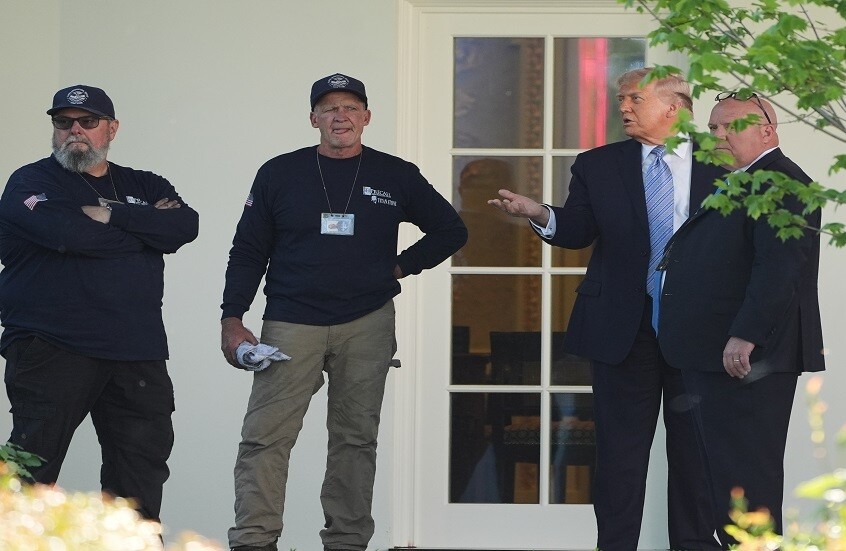

ترامب يشرح تفاصيل "الانبطاح" في محاولة اغتياله ويؤكد: منفذ الهجوم كان مسيحيا مؤمنا

![ترامب يشرح تفاصيل "الانبطاح" في محاولة اغتياله ويؤكد: منفذ الهجوم كان مسيحيا مؤمنا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"واشنطن بوست": البيت الأبيض لم يؤمن سلامة كاملة في حفل الاستقبال الذي شهد إطلاق النار

!["واشنطن بوست": البيت الأبيض لم يؤمن سلامة كاملة في حفل الاستقبال الذي شهد إطلاق النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![محاولة اغتيال ترامب]() محاولة اغتيال ترامب

محاولة اغتيال ترامب

-

![نتنياهو: هناك تهديدان رئيسيان من حزب الله]()

نتنياهو: هناك تهديدان رئيسيان من حزب الله

RT STORIES

نتنياهو: هناك تهديدان رئيسيان من حزب الله

![نتنياهو: هناك تهديدان رئيسيان من حزب الله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

3 علامات تدل على اختراق أجهزتك الذكية سرا

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات